Actually, I cant understand how can I use brute force? When I connect the admin@detect I found (I used /etc/shadow) victim password in hash (Im not sure this is right way), then I tried crack hashing but I cant. Please let illuminate to me about question ?

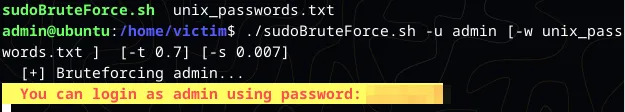

After connecting to the attack machine, you can perform brute force to find the victim’s password. You can use the tool specified in the task description along with the rockyou.txt wordlist. If there is no script available, you can copy and paste manually into the lab machine.

For this, I went to the GitHub link given in the explanations section and included the files there in the system. Then I captured the password of the Brute-Force leaf user.

We can use following script to brute force the password:

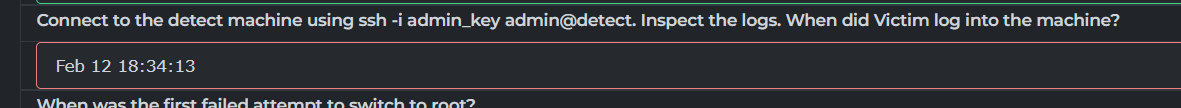

Merhabalar cevap formatı aslında sizin yazdığınız gibi fakat farklı bir tarih

N** * 1*:**:2* doğru cevap bu formatta ![]()

cevap farklı. format doğru.

Merhaba, wordlist exhousted hatası veriyor. Onu nasıl yaptınız?

Merhabalar sorunuzu tam anlamadım ama eğer admin parolası kısmında kullanılan listeyi soruyorsunuz onu şu şekilde yaptım.

Burada “Github” bu linkte bulunan kodları kopyalayıp cyberexam platform içerisine ekledim ve çalıştırdım. Bu sayede ise cevaba ulaştım.

Merhaba, çok teşekkür ederim ancak ben denediğimde bruteforce exhousted hatası aldım. Açıkçası neden bu hatayı aldığımı anlamadım ancak sizin gösterdiğiniz şekilde deneyeyim tekrardan.

githubdaki scripti sanal makineye nasıl atabilirim kopyala yapıştır olmuyor.

Teşekkürler

gönderide verilen cevapları inceleyebilirsin, yardımcı olacaktır.